قال مسؤولون أميركيون، إن الجيش الصيني يعمل بدأب على تعزيز قدراته لتعطيل البنية التحتية الحيوية في الولايات المتحدة، بما في ذلك مرافق الطاقة والمياه، إضافة إلى أنظمة الاتصالات والنقل، حسبما نقلت صحيفة "واشنطن بوست" الأميركية.

وأضاف المسؤولون أن قراصنة إلكترونيين ينتمون لجيش التحرير الشعبي الصيني، اخترقوا أنظمة الكمبيوتر الخاصة بنحو 20 كياناً حيوياً على مدى العام الماضي.

وأكد المسؤولون أن عمليات الاختراق تشكل جزءاً من جهد أكبر لتطوير وسائل لـ"بث الذعر ونشر الفوضى، أو عرقلة الخدمات اللوجستية"، في حال نشوب صراع بين الولايات المتحدة والصين في المحيط الهادئ.

وتضم قائمة المرافق التي تم استهدافها، وفقاً لما نقلته "واشنطن بوست" عن أشخاص وصفتهم بأنهم مطلعين على تلك الوقائع، مرفق مياه في هاواي، وميناء رئيسي على الساحل الغربي الأميركي، وخط أنابيب نفط وغاز واحد على الأقل.

وأضافت المصادر للصحيفة، أن القراصنة حاولوا أيضاً اختراق الشركة المسؤولة عن تشغيل شبكة كهرباء تكساس، التي تعمل بشكل مستقل عبر أنظمة كهربائية في سائر أنحاء البلاد.

وقال الأشخاص الذين تحدثوا إلى "واشنطن بوست" شريطة عدم كشف هوياتهم بسبب حساسية الأمر، إن العديد من الكيانات خارج الولايات المتحدة، بينها مرافق كهربائية، وقعت أيضاً ضحية للمتسللين الإلكترونيين.

وأوضح المسؤولون الأميركيون للصحيفة، أن "أيّاً من عمليات الاقتحام لم تفلح في التأثير على أنظمة التحكم الصناعية التي تُشغل المضخات والمكابس، أو على أي وظيفة حيوية، أو إحداث أي أعطال".

ولكنهم لفتوا إلى أن التركيز على هاواي، التي تمثل موطناً لأسطول المحيط الهادئ ولميناء واحد على الأقل، إضافة إلى مراكز الخدمات اللوجستية، يشير إلى أن الجيش الصيني يهدف إلى "تعقيد الجهود الأميركية لشحن القوات والمعدات إلى المنطقة"، في حال اندلاع صراع بشأن تايوان.

ووفق تقرير "واشنطن بوست"، فإن هذه التفاصيل التي لم يتم الكشف عنها مسبقاً تساعد على "ملء فراغات صورة الحملة السيبرانية"، التي تحمل اسم Volt Typhoon، والتي اكتشفتها الحكومة الأميركية لأول مرة قبل عام واحد، "في الوقت الذي تكافح فيه الولايات المتحدة والصين لتحقيق الاستقرار في علاقة أكثر عدائية الآن؛ مما كانت عليه منذ عقود".

وقال براندون ويلز، المدير التنفيذي لوكالة الأمن السيبراني وأمن البنية التحتية (CISA) التابعة لوزارة الأمن الداخلي الأميركية، لـ "واشنطن بوست" إنه "من الواضح تماماً أن المحاولات الصينية لتعريض البنية التحتية الحيوية الأميركية للتهديد تهدف، من بين أشياء أخرى، إلى أن يضع الصينيون أنفسهم في وضع استعداد مسبق لتعطيل أو تدمير هذه البنية التحتية الحيوية في حال نشوب صراع، سواءً من أجل تقويض قدرة الولايات المتحدة على استعراض قوتها في آسيا، أو إحداث فوضى مجتمعية داخل الولايات المتحدة، للتأثير على صناعة القرار".

وأضاف ويلز، أن هذا يمثل "تحولاً نوعياً كبيراً عما كان عليه النشاط السيبراني الصيني خلال الفترة من 7 إلى 10 سنوات"، والتي كان يركز فيها بالأساس على "التجسس السياسي والاقتصادي".

بدوره، أكد مورجان أدامسكي، مدير مركز التعاون للأمن السيبراني، التابع لوكالة الأمن القومي الأميركية، عبر رسالة بالبريد الإلكتروني لـ "واشنطن بوست"، أنه "يبدو أن نشاط حملة Volt Typhoon يركز على أهداف داخل منطقة المحيطين الهندي والهادئ، والتي تشمل هاواي".

وقال المسؤولون لـ "واشنطن بوست"، إن المتسللين الإلكترونيين سعوا في أغلب الأحيان إلى "إخفاء آثارهم من خلال تمرير هجماتهم عبر أجهزة غير ضارة"، مثل أجهزة التوجيه (الراوتر) المنزلية أو المكتبية، قبل الوصول إلى ضحاياهم بهدف "سرقة بيانات موظفين يمكنهم استخدامها للعودة والتظاهر بأنهم مستخدمين عاديين".

وذكر المسؤولون، أن "بعض طرق الدخول التي يستخدمها المتسللون لم يتم تحديدها بعد".

وقال جو ماكرينولدز، الزميل في قسم الدراسات الأمنية الصينية في مؤسسة جيمس تاون، وهي مؤسسة بحثية تركز على القضايا الأمنية، لـ "واشنطن بوست" إن المتسللين يبحثون عن طريقة للولوج والبقاء بالداخل، دون أن يتم اكتشافهم".

وأشارت "واشنطن بوست" في تقريرها المطول، إلى أن هذه المعلومات تستند إلى تقرير "تقييم التهديدات" السنوي الذي أجراه مكتب مديرة الاستخبارات الوطنية أفريل هاينز، في فبراير الماضي، والذي حذر من أن الصين "قادرة على نحو شبه مؤكد" على شن هجمات سيبرانية لتعطيل البنية التحتية الحيوية الأميركية، بما في ذلك "خطوط أنابيب النفط والغاز وأنظمة السكك الحديدية".

وأضاف التقييم أنه "في حال خشيت الصين من نشوب صراع وشيك ضد الولايات المتحدة، فمن المؤكد أنها ستفكر في شن عمليات سيبرانية عدوانية ضد البنية التحتية الحيوية الداخلية للولايات المتحدة وقدرات الجيش الأميركي في جميع أنحاء العالم".

وقال إريك جولدشتاين، المدير التنفيذي المساعد في وكالة الأمن السيبراني وأمن البنية التحتية (CISA)، لـ "واشنطن بوست"، إن بعض الضحايا الذين تعرضوا للخطر بسبب نشاط حملة Volt Typhoon كانوا عبارة عن "شركات ومنظمات صغيرة تنتمي إلى مجموعة من القطاعات"، وليس بالضرورة تلك التي لديها ارتباط مباشر بوظيفة حيوية يعتمد عليها الكثير من الأميركيين، ما وصفه بأنه "استهداف انتهازي".

وأضاف الزميل في قسم الدراسات الأمنية الصينية في مؤسسة جيمس تاون، أن استراتيجيين عسكريين صينيين تحدثوا عن "مزامنة الضربات الجوية والصاروخية مع تعطيل شبكات القيادة والتحكم والبنية التحتية الحيوية وشبكات الأقمار الصناعية والأنظمة اللوجستية العسكرية".

وتابع: "كما تحدثوا عن استخدام تلك الأدوات في الهجوم البرمائي"، مشيراً إلى أنهم "يرون بجلاء أن هذه الأدوات ذات صلة مباشرة بسيناريو تايوان، برغم أنهم لم يذكروا بوضوح أن ’هذه هي الطريقة التي سنجتاح بها تايوان".

ووفق تقرير "واشنطن بوست"، فإن هذا "ليس أول اختراق صيني للبنية التحتية الحيوية الأميركية"، إلا أنه قبل نحو 10 سنوات، "لم تكن الحكومة الأميركية على يقين من ما إذا كانت الصين تهدف إلى جمع معلومات استخباراتية أو الاستعداد المسبق لتعطيل بنى حيوية أميركية".

واستناداً إلى جمع معلومات استخباراتية، فإن المنشآت المستهدفة ليس لديها سوى القليل من المعلومات الاستخباراتية ذات القيمة السياسية أو الاقتصادية، وأكد المسؤولون الأميركيون للصحيفة أن "السبب الوحيد لاختراق هذه المنشآت هو (أن تمتلك الصين) القدرة على القيام بأعمال تخريبية أو مدمرة في وقت لاحق".

إزاء ذلك، فقد سعت الحكومة الأميركية على مدى سنوات إلى توثيق التنسيق مع القطاع الخاص الذي يمتلك معظم البنى التحتية الحيوية في البلاد، وشركات التكنولوجيا التي يمكنها الكشف عن التهديدات السيبرانية، وفقا لتقرير "واشنطن بوست".

مطاردة المتسللين

في هذا السياق شاركت شركات مثل مايكروسوفت، معلومات مجهولة المصدر عن "تكتيكات عدائية، ومؤشرات على أن النظام كان معرضا للخطر، وإجراءات تخفيفية"، وفقا لما قاله جولدشتاين لـ "واشنطن بوست".

وأضاف أنه "في العموم، لا ترى هذه الشركات وجود المتسلل داخل شبكات العملاء، ولكنها تكتشفه من خلال عمليات الاتصال بالخوادم التي يستخدمها المتسلل لتوجيه هجومه".

ولفتت الصحيفة الأميركية، إلى أن عمليات اقتحام قطاعات من قبيل أنظمة المياه والطاقة جاءت في الوقت الذي سعت فيه إدارة الرئيس الأميركي جو بايدن إلى "تعزيز قدرة الصناعات على الدفاع عن نفسها" من خلال إصدار "قواعد أمن سيبراني ملزمة".

ففي صف عام 2021، أصدرت الإدارة الأميركية أول "لوائح تنظيمية سيبرانية" لخطوط أنابيب النفط والغاز.

وفي مارس الماضي، أعلنت وكالة حماية البيئة (EPA)، إلزام الولايات بالإبلاغ عن التهديدات السيبرانية في عمليات تدقيق أنظمة المياه العامة التابعة لها.

وبعد فترة وجيزة، رفعت 3 ولايات دعوى قضائية ضد الإدارة متهمة إياها بالتجاوز التنظيمي، ما دفع بالوكالة إلى إلغاء هذا الإلزام، وطلبت من الكونجرس العمل على إصدار لائحة. في الوقت نفسه ظلت الوكالة مضطرة إلى الاعتماد على الولايات للإبلاغ عن التهديدات طواعية.

وفي تقرير مشورة صادر في مايو الماضي، قدم تحالف "العيون الخمس" الاستخباراتي، الذي يضم كلا من الولايات المتحدة وبريطانيا وكندا وأستراليا ونيوزيلندا، النصيحة بشأن كيفية مطاردة المتسللين. وبرغم التدقيق المتزايد في تلك المشورة، واصل المتسللون البحث عن أهداف جديدة.

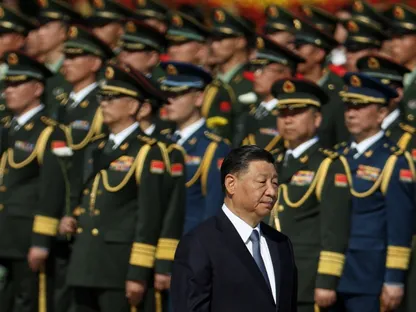

وفي الأسابيع السابقة على لقاء بايدن وشي جين بينج، الشهر الماضي، كرر مسؤولو وكالة الأمن القومي الأميركية، الذين تحدثوا في المؤتمرات التي نظمها قطاع الصناعة دعوة القطاع الخاص إلى "تبادل المعلومات بشأن محاولات قرصنة إلكترونية".

وأشاروا إلى أنه "يمكن للوكالة اختراق شبكات الخصوم في الخارج، فيما تتمتع الشركات الأميركية برؤية واضحة داخل شبكات الشركات المحلية"، ومن ثم يصبح لدى قطاع الصناعة والحكومة الأميركيان "صورة كاملة عن أهداف المهاجمين وتكتيكاتهم ودوافعهم".